(ЭЦП) – это реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца сертификата ключа ЭЦП, а также установить отсутствие искажения информации в электронном документе.

Нормативно-правовые документы касающиеся ЭЦП

Использование ЭЦП при заключении сделок регламентируется Федеральным законом от 10.01.2002 N1-ФЗ «ОБ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ» . Законом провозглашаются общие положения «правил » на электронных рынках в части вопросов признания ЭЦП в электронном документе равнозначной собственноручной подписи в документе на бумажном носителе.

- Присоединенная электронная цифровая подпись

-

- обеспечить наличие ПЭВМ в соответствии с требованиями;

- обеспечить наличие специализированного ПО для работы с ЭЦП;

- определить лицо, на которое выписывается сертификат ЭЦП;

- выбрать способ получения ЭЦП;

- заключить договор УЦ и оплатить услуги по выдаче сертификата ключа подписи.

Служба штампов времени

Срок действия любого сертификата ЭЦП ограничен определённым промежутком времени. После истечения его срока действия все документы созданные при помощи данной ЭЦП теряют свою юридическую силу, т.к. невозможно определить был ли сертификат актуален на момент подписания данного документа или нет? Это автоматически означает недействительность документа согласно с ФЗ «Об электронной цифровой подписи».

Служба штампов времени позволяет доказать факт существования документа на определённый момент времени.

Службой штампов времени может выступать Удостоверяющий центр, имеющий точный и надёжный источник времени и предоставляющий услуги по созданию штампов времени.

Штамп времени является аналогом даты на подписываемом документе. Также он подтверждает, что сертификат был действителен на момент подписи документа. Это значит, что сохраняется возможность использования отозванного сертификата для проверки ЭЦП, созданных до момента отзыва. Эта проблема актуальна для всех систем электронного документооборота. Штамп времени также может использоваться для подтверждения получения или отправления документа, когда это необходимо.

Что еще позволяет осуществить использование цифровой подписи?

Электронная цифровая подпись является одним из важнейших элементов для организации полноценного электронного документооборота, т.к. служит аналогом собственноручной подписи человека. Кроме этого, использование цифровой подписи позволяет осуществить:

* Контроль целостности передаваемого документа: при любом случайном или преднамеренном изменении документа подпись станет недействительной, потому что вычислена она на основании исходного состояния документа и соответствует лишь ему.

* Защиту от изменений (подделки) документа: гарантия выявления подделки при контроле целостности делает подделывание нецелесообразным в большинстве случаев.

* Невозможность отказа от авторства. Так как создать корректную подпись можно, лишь зная закрытый ключ, а он должен быть известен только владельцу, то владелец не может отказаться от своей подписи под документом.

* Доказательное подтверждение авторства документа: Так как создать корректную подпись можно, лишь зная закрытый ключ, а он должен быть известен только владельцу, то владелец пары ключей может доказать своё авторство подписи под документом. В зависимости от деталей определения документа могут быть подписаны такие поля, как «автор», «внесённые изменения», «метка времени» и т. д.Что необходимо сделать для работы с ЭЦП?

Для работы с ЭЦП необходимо:

Оставьте свой комментарий!

Тема «Электронная цифровая подпись»

1. Понятие электронной цифровой подписи и ее техническое обеспечение

2. Организационное и правовое обеспечение электронной цифровой подписи.

1.Понятие электронной цифровой подписи и ее техническое

обеспечение

В мире электронных документов подписание файла с помощью графических символов теряет смысл, так как подделать и скопировать графический символ можно бесконечное количество раз. Электронная Цифровая Подпись (ЭЦП) является полным электронным аналогом обычной подписи на бумаге, но реализуется не с помощью графических изображений, а с помощью математических преобразований над содержимым документа.

Особенности математического алгоритма создания и проверки ЭЦП гарантируют невозможность подделки такой подписи посторонними лицами,

ЭЦП – реквизит электронного документа, предназначенный для защиты данного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа ЭЦП и позволяющий идентифицировать владельца ключа, а

также установить отсутствие искажения информации в электронном документе.

ЭЦП представляет собой определенную последовательность символов,

которая формируется в результате преобразования исходного документа (или любой другой информации) при помощи специального программного обеспечения. ЭЦП добавляется к исходному документу при пересылке. ЭЦП является уникальной для каждого документа и не может быть перенесена на другой документ. Невозможность подделки ЭЦП обеспечивается значительным количеством математических вычислений, необходимых для

её подбора. Таким образом, при получении документа, подписанного ЭЦП,

Применение ЭЦП обеспечивает: простое разрешение спорных ситуаций (регистрация всех действий участника системы во времени),

невозможность изменения заявки участника до даты окончания закупки.

Кроме того, ЭЦП способствует: снижению затрат на пересылку документов, быстрому доступу к торгам, проходящим в любой точке России.

Пользоваться электронной подписью достаточно просто. Никаких специальных знаний, навыков и умений для этого не потребуется. Каждому пользователю ЭЦП, участвующему в обмене электронными документами,

генерируются уникальные открытый и закрытый (секретный)

криптографические ключи.

Закрытый ключ – это закрытый уникальный набор информации объемом 256 бит, хранится в недоступном другим лицам месте на дискете,

смарт-карте, ru-token. Работает закрытый ключ только в паре с открытым

Открытый ключ - используется для проверки ЭЦП получаемых документов/файлов. Технически это набор информации объемом 1024 бита.

Открытый ключ передается вместе с Вашим письмом, подписанным ЭЦП.

Дубликат открытого ключа направляется в Удостоверяющий Центр, где создана библиотека открытых ключей ЭЦП. В библиотеке Удостоверяющего Центра обеспечивается регистрация и надежное хранение открытых ключей во избежание попыток подделки или внесения искажений.

Вы устанавливает под электронным документом свою электронную цифровую подпись. При этом на основе секретного закрытого ключа ЭЦП и содержимого документа путем криптографического преобразования вырабатывается некоторое большое число, которое и является электронно-

цифровой подписью данного пользователя под данным конкретным документом. Это число добавляется в конец электронного документа или сохраняется в отдельном файле.

В подпись, в том числе, записывается следующая информация: имя

файла открытого ключа подписи, информация о лице, сформировавшем подпись, дата формирования подписи.

Пользователь, получивший подписанный документ и имеющий открытый ключ ЭЦП отправителя на основании текста документа и открытого ключа отправителя выполняет обратное криптографическое преобразование, обеспечивающее проверку электронной цифровой подписи отправителя. Если ЭЦП под документом верна, то это значит, что документ действительно подписан отправителем и в текст документа не внесено никаких изменений. В противном случае будет выдаваться сообщение, что сертификат отправителя не является действительным.

Термины и Определения: Электронный документ - документ, в

котором информация представлена в электронно-цифровой форме.

Владелец сертификата ключа подписи - физическое лицо, на имя которого удостоверяющим центром выдан сертификат ключа подписи и которое владеет соответствующим закрытым ключом электронной цифровой подписи, позволяющим с помощью средств электронной цифровой подписи создавать свою электронную цифровую подпись в электронных документах

(подписывать электронные документы).

Средства электронной цифровой подписи - аппаратные и (или)

программные средства, обеспечивающие реализацию хотя бы одной из следующих функций - создание электронной цифровой подписи в электронном документе с использованием закрытого ключа электронной цифровой подписи, подтверждение с использованием открытого ключа электронной цифровой подписи подлинности электронной цифровой подписи в электронном документе, создание закрытых и открытых ключей электронных цифровых подписей.

Сертификат средств электронной цифровой подписи - документ на бумажном носителе, выданный в соответствии с правилами системы сертификации для подтверждения соответствия средств электронной цифровой подписи установленным требованиям.

Сертификат ключа подписи - документ на бумажном носителе или электронный документ с электронной цифровой подписью уполномоченного лица удостоверяющего центра, которые включают в себя открытый ключ электронной цифровой подписи и которые выдаются удостоверяющим центром участнику информационной системы для подтверждения подлинности электронной цифровой подписи и идентификации владельца сертификата ключа подписи.

Пользователь сертификата ключа подписи - физическое лицо,

использующее полученные в удостоверяющем центре сведения о сертификате ключа подписи для проверки принадлежности электронной цифровой подписи владельцу сертификата ключа подписи.

Информационная система общего пользования - информационная система, которая открыта для использования всеми физическими и юридическими лицами и в услугах которой этим лицам не может быть отказано.

Корпоративная информационная система - информационная система, участниками которой может быть ограниченный круг лиц,

определенный ее владельцем или соглашением участников этой

информационной системы.

Удостоверяющий центр - юридическое лицо, выполняющее функции по: изготовлению сертификатов ключей подписей, созданию ключей электронных цифровых подписей по обращению участников информационной системы с гарантией сохранения в тайне закрытого ключа электронной цифровой подписи, приостановлению и возобновлению действие сертификатов ключей подписей, а также аннулированию их,

ведению реестра сертификатов ключей подписей, обеспечению его актуальности и возможности свободного доступа к нему участников информационных систем, проверке уникальности открытых ключей электронных цифровых подписей в реестре сертификатов ключей подписей и архиве удостоверяющего центра, выдаче сертификатов ключей подписей в форме документов на бумажных носителях и (или) в форме электронных

документов с информацией об их действии, осуществлению по обращениям пользователей сертификатов ключей подписей подтверждения подлинности электронной цифровой подписи в электронном документе в отношении выданных им сертификатов ключей подписей, предоставлению участникам информационных систем иных связанных с использованием электронных цифровых подписей услуг.

При этом удостоверяющий центр должен обладать необходимыми материальными и финансовыми возможностями, позволяющими ему нести гражданскую ответственность перед пользователями сертификатов ключей подписей за убытки, которые могут быть понесены ими вследствие недостоверности сведений, содержащихся в сертификатах ключей подписей.

2. Организационное и правовое обеспечение электронной

цифровой подписи.

Правовое обеспечение электронной цифровой подписи следует понимать не только как совокупность нормативно-правовых актов,

обеспечивающих правовой режим ЭЦП и средств ЭЦП. Это гораздо более широкое понятие. Оно лишь начинается с государственного закона об электронной цифровой подписи, но развивается далее и впоследствии охватывает все теоретические и практические вопросы, связанные с электронной коммерцией вообще.

Первый в мире закон об электронной цифровой подписи был принят в марте 1995 г. Законодательным собранием штата Юта (США) и утвержден Губернатором штата.

Закон получил название Utah Digital Signature Act. Ближайшими последователями штата Юта стали штаты Калифорния, Флорида, Вашингтон,

где вскоре тоже были приняты соответствующие законодательные акты.

В качестве основных целей первого закона об электронной подписи были провозглашены:

Минимизация ущерба от событий незаконного использования и подделки электронной цифровой подписи;

обеспечение правовой базы для деятельности систем и органов сертификации и верификации документов, имеющих электронную природу;

правовая поддержка электронной коммерции (коммерческих операций, совершаемых с использованием средств вычислительной техники);

придание правового характера некоторым техническим стандартам,

ранее введенным Международным союзом связи (ITU - International Telecommunication Union) и Национальным институтом стандартизации США (ANSI - American National Standards Institute), а также рекомендациям Наблюдательного совета Интернета (IAB - Internet Activity Board),

выраженным в документах RFC 1421 - RFC 1424.

Закон состоит из пяти частей:

В первой части вводятся основные понятия и определения, связанные с использованием ЭЦП и функционированием средств ЭЦП. Здесь же рассматриваются формальные требования к содержательной части электронного сертификата, удостоверяющего принадлежность открытого ключа юридическому или физическому лицу.

Вторая часть закона посвящена лицензированию и правовому регулированию деятельности центров сертификации.

Прежде всего, здесь оговорены условия, которым должны удовлетворять физические и юридические лица для получения соответствующей лицензии, порядок ее получения, ограничения лицензии и условия ее отзыва. Важным моментом данного раздела являются условия признания действительности сертификатов, выданных нелицензированными удостоверителями, если участники электронной сделки выразили им совместное доверие и отразили его в своем договоре. Фактически здесь закрепляется правовой режим сетевой модели сертификации, рассмотренной нами выше.

В третьей части закона сформулированы обязанности центров сертификации и владельцев ключей. В частности, здесь рассмотрены:

порядок выдачи сертификата;

порядок предъявления сертификата и открытого ключа;

условия хранения закрытого ключа;

действия владельца сертификата при компрометации закрытого

порядок отзыва сертификата;

срок действия сертификата;

условия освобождения центра сертификации от ответственности за неправомерное использование сертификата и средств ЭЦП;

порядок создания и использования страховых фондов,

предназначенных для компенсации ущерба третьим лицам, возникшего в результате неправомочного применения ЭЦП.

Четвертая часть закона посвящена непосредственно цифровой подписи.

Ее основное положение заключается в том, что документ, подписанный цифровой подписью, имеет ту же силу, что и обычный документ,

подписанный рукописной подписью.

В пятой части закона рассмотрены вопросы взаимодействия центров сертификации с административными органами власти, а также порядок функционирования так называемых репозитариев - электронных баз данных, в которых хранятся сведения об изданных и отозванных сертификатах.

В целом закон об ЭЦП штата Юта отличается от других аналогичных правовых актов высокой подробностью.

Германский закон об электронной подписи (Signaturgesetz) был введен в действие в 1997 г. и стал первым европейским законодательным актом такого рода. Целью закона объявлено создание общих условий для такого применения электронной подписи, при котором ее подделка или фальсификация подписанных данных могут быть надежно установлены.

В Законе прослеживаются следующие основные направления:

установление четких понятий и определений;

подробное регулирование процедуры лицензирования органов сертификации и процедуры сертификации открытых ключей пользователей средств ЭЦП (правовой статус, порядок функционирования центров

сертификации, их взаимодействие с государственными органами и другими центрами сертификации, требования к сертификату открытого ключа электронной подписи);

Рассмотрение вопросов защищенности цифровой подписи и данных,

подписанных с ее помощью, от фальсификации;

Порядок признания действительности сертификатов открытых ключей.

По своему духу германский Закон об электронной подписи является регулирующим.

В отличие от аналогичного закона Германии, Федеральный Закон об электронной подписи США является координирующим правовым актом. Это связано с тем, что ко времени его принятия соответствующее регулирующее законодательство уже сложилось в большинстве отдельных штатов.

Как видно из названия Закона (Electronic Signatures in Global and National Commerce Act), его основное назначение состоит в обеспечении правового режима цифровой электронной подписи в электронной коммерции. Подписание Закона Президентом США состоялось в день национального праздника - 4 июля 2000 г. (День независимости), что должно придать этому законодательному акту особое значение. По мнению обозревателей принятие данного закона символизирует вступление человечества в новую эру - эру электронной коммерции.

ответственных за функционирование ее инфраструктуры. Не сосредоточиваясь на конкретных правах и обязанностях центров сертификации, которым уделяется особое внимание в законодательствах других стран, Федеральный Закон США относит их к понятию инфраструктура ЭЦП и в самых общих чертах оговаривает взаимодействие элементов этой структуры с правительственными органами.

В России с основными положениями Федерального Закона об

электронной подписи можно познакомиться на примере проекта. Согласно проекту, Закон состоит из пяти глав и содержит более двадцати статей.

В первой главе рассмотрены общие положения, относящиеся к Закону.

Как и аналогичные законы других государств, российский законопроект опирается на несимметричную криптографию. Основной целью Закона провозглашается обеспечение правовых условий для применения ЭЦП в электронном документообороте и реализации услуг по удостоверению ЭЦП участников договорных отношений.

Во второй главе рассмотрены принципы и условия использования электронной подписи. Здесь, во-первых, выражена возможность, а во-вторых,

приведены условия равнозначности рукописной и электронной подписи.

Кроме того, особо акцентировано внимание на характерных преимуществах ЭЦП:

лицо может иметь неограниченное количество закрытых ключей ЭЦП, то есть, создать себе разные электронные подписи и использовать их в разных условиях;

все экземпляры документа, подписанные ЭЦП, имеют силу оригинала.

Проект российского Закона предусматривает возможность ограничения сферы применения ЭЦП. Эти ограничения могут накладываться федеральными законами, а также вводиться самими участниками электронных сделок и отражаться в договорах между ними.

Интересно положение статьи о средствах ЭЦП, в которой закрепляется утверждение о том, что «средства ЭЦП не относятся к средствам,

обеспечивающим конфиденциальность информации». На самом деле это не совсем так. По своей природе средства ЭЦП, основанные на механизмах несимметричной криптографии, конечно же, могут использоваться для защиты информации. Возможно, это положение включено для того, чтобы избежать коллизий с другими нормативными актами, ограничивающими применение средств криптографии в обществе.

Важным отличием от аналогичных законов других государств является

положение российского законопроекта о том, что владелец закрытого ключа несет ответственность перед пользователем соответствующего открытого ключа за убытки, возникающие в случае ненадлежащим образом организованной охраны закрытого ключа.

Еще одной отличительной чертой российского законопроекта является список требований к формату электронного сертификата. Наряду с общепринятыми полями, рассмотренными нами выше, российский законодатель требует обязательного включения в состав сертификата наименования средств ЭЦП, с которыми можно использовать данный открытый ключ, номер сертификата на это средство и срок его действия,

наименование и юридический адрес центра сертификации, выдавшего данный сертификат, номер лицензии этого центра и дату ее выдачи. В

зарубежном законодательстве и в международных стандартах мы не находим требований столь подробного описания программного средства ЭЦП, с

помощью которого генерировался открытый ключ. По-видимому, это требование российского законопроекта продиктовано интересами безопасности страны.

Массовое применение программного обеспечения, исходный код которого не опубликован и потому не может быть исследован специалистами, представляет общественную угрозу. Это относится не только к программным средствам ЭЦП, но и вообще к любому программному обеспечению, начиная с операционных систем и заканчивая прикладными программами.

В третьей главе рассмотрен правовой статус центров сертификации (в

терминологии законопроекта - удостоверяющих центров открытых ключей электротой подписи). В России оказание услуг по сертификации электронной подписи является лицензируемым видом деятельности, которым могут заниматься только юридические лица. Удостоверение электронной подписи государственных учреждений могут осуществлять только государственные удостоверяющие центры.

По своему характеру структура органов сертификации -

Электронная цифровая подпись – основа электронного документооборота с применением современных информационных технологий. Она является неотъемлемой частью работы таких проектов, как «Банк-Клиент» (автоматизированные банковские системы удалённого доступа), платёжных систем на основе smart–карт, системы электронных интернет-платежей и др.

Что собой представляет система цифровой электронной подписи

Основное назначение электронной цифровой подписи, представляющей собой особую математическую схему, – подтвердить подлинность электронных документов или сообщений. Надёжная цифровая подпись гарантирует получателю, что документ был создан отправителем и в процессе передачи не был изменён.

Электронные цифровые подписи активно применяются при совершении финансовых операций, для распространения программного обеспечения, а также в других проектах, требующих подтверждения подлинности электронного сообщения.

Стоит различать понятия «цифровая подпись» и «электронная подпись». Первый термин носит более общий характер, поскольку относится к любым электронным данным. При этом не все электронные подписи являются цифровыми.

В цифровых подписях применяется асимметричная криптография. Они призваны защитить электронные сообщения, передаваемые по небезопасному каналу. Цифровая подпись, созданная по всем правилам, гарантирует, что сообщение было отправлено составителем. По сути, цифровая подпись и печать – полноценный заменитель физическим печатям и подписям, поставленным вручную. Отличие в том, что цифровые сложнее подделать.

Одна из сфер применения электронной цифровой подписи – подтверждение достоверности сообщений и документов, передаваемых по электронной почте с помощью криптографического протокола. В основе ЭЦП лежит принцип безотказности, согласно которому лицо, подписавшее документ, не может доказать, что не ставило подпись на отправленном сообщении.

Роль цифровой подписи в электронной коммерции и документообороте

Популярность ЭП неуклонно растёт. Руководители компаний хотят уменьшить загруженность своих работников и сократить объёмы бумажного документооборота. Ведь с помощью ЭЦП и другие сотрудники смогут гораздо быстрее подписывать документы, что сократит время простоев и обеспечит рост эффективности бизнес-процессов в организации.

Федеральный закон «Об электронной цифровой подписи» определяет ЭЦП как равнозначную по юридической силе рукописной подписи и физической печати на традиционном документе в бумажном виде. Это позволяет организациям различных отраслей и направлений деятельности активно использовать её в электронном документообороте.

Но сфера применения ЭЦП этим не ограничивается. Она также используется для подтверждения авторства, целостности, подлинности и актуальности любых электронных сообщений и позволяет проверить, вносились ли какие-либо изменения в передаваемый документ посторонними людьми.

Ускорение всех процессов в жизни и в бизнесе вынуждает владельцев компаний оптимизировать организационные процессы, внедрять различные системы автоматизации. Электронная торговля – один из таких инструментов. Для участия в торгах нужна электронная цифровая подпись, которая позволяет:

- гарантировать достоверность загруженных участниками электронных документов;

- организаторам подписывать конкурсы, аукционы и заявки;

- подписывать заявки на торгах;

- использовать электронные документы наравне с бумажными;

- обеспечить подлинность и целостность электронных документов, не допустить их подделки;

- избежать возникновения спорных ситуаций по причине некорректной отправки документов и подачи заявок.

Применение цифровых технологий в электронной торговле может способствовать в ближайшем будущем внесению кардинальных изменений в практику ведения деловых переговоров. В первую очередь, за счёт использования цифровых каналов связи и сокращения расходов на коммуникацию. Так электронная цифровая подпись предоставляет владельцам малого и среднего бизнеса доступ к международным рынкам электронной торговли.

В недавнем прошлом для обмена сообщениями или документами применяли факс. Ценные бумаги также высылали по почте или курьерской службой. Теперь можно отправлять всю необходимую документацию, имеющую соответствующую юридическую силу, в кратчайшие сроки и без посредников. Ведь электронная цифровая подпись в документообороте полностью заменяет собственноручную и подтверждает её подлинность, гарантируя, что в документ не вносились исправления посторонними пользователями.

Экономическая целесообразность перехода на обмен электронными документами очевидна: в таком виде их проще хранить и передавать. Для этого нужно лишь оформить электронную цифровую подпись в одном из специальных удостоверяющих центров.

Ещё одним преимуществом электронного документооборота является высокая степень защиты передаваемых данных. Для ЭЦП используется специальный криптопровайдер с квалифицированным сертификатом. Максимальная его защита обеспечивается специальными аппаратно-программными комплексами (ключи I-Token или смарт-карты), в которых находится безопасное хранилище для применения PIN-кодов при работе с квалифицированным сертификатом. Если при вводе PIN-кода предпринимается несколько неудачных попыток, то сертификат блокируется и перестаёт работать.

Особенности использования электронной цифровой подписи

Перед тем как использовать ЭЦП для визирования документов, необходимо учесть следующее:

- Подлинность подписи можно проверить на основе данных, находящихся в открытом доступе. При этом она создаётся из фиксированного сообщения и закрытого ключа электронной цифровой подписи.

- Невозможно подделать или подобрать подпись без секретного ключа.

Применение ЭЦП целесообразно и актуально не только в организации документооборота юридических лиц (для заверения подлинности, авторства, идентичности и статуса документов), но и физических в том числе. Например, она может быть использована для подтверждения информированного согласия или одобрения одной из сторон, подписавших договор.

Электронная цифровая подпись применяется при аутентификации источника письма. Это связано с тем, что даже если в документе есть вся необходимая информация, сложно гарантировать подлинность отправителя. Ключ электронной цифровой подписи закрепляется за определённым пользователем. Такой механизм гарантирует, что письмо было отправлено владельцем ЭЦП. Это особенно актуально для финансовых и банковских организаций.

Ещё одно направление применения ЭЦП – подтверждение, что письмо было доставлено в целости и сохранности и в процессе передачи в него не были внесены какие-либо корректировки злоумышленниками. Шифрование с применением ключа ЭЦП не обеспечивает 100 %-й защиты от внесения изменений в исходное сообщение посторонними пользователями. Но при расшифровке письма адресат получит информацию в случае, если целостность письма нарушена. Это связано с тем, что любые действия с сообщением, подписанным электронной цифровой подписью, приводят к её дезактивации. Для того чтобы снова поставить подпись на изменённом документе, нужно иметь к ней доступ. Поэтому вероятность такого развития событий крайне мала.

Также электронная цифровая подпись – один из действенных инструментов подтверждения происхождения документа или сообщения. То есть электронная цифровая подпись для юридических лиц – гарантия неотрекаемости или невозможности отрицания факта, что организация подписала электронный документ. Этот принцип работы ЭЦП применим и в отношении физических лиц.

Стоит иметь в виду, что подлинность и безотказность письма, подписанного ЭЦП, возможны лишь в том случае, если секретный ключ не отозван перед использованием. При этом открытые ключи аннулируются одновременно с секретными. По предварительному запросу ЭП проверяется на вероятность отзыва.

Любые криптосистемы, в основе работы которых лежит использование открытого или закрытого ключа, напрямую зависят от степени секретности этих данных. Пользователь может хранить ключ электронной цифровой подписи на своем рабочём компьютере, защитив его паролем. Но у такого варианта есть свои недостатки:

- подписывать документы можно только на компьютере владельца ЭЦП;

- сохранность данных ЭЦП напрямую зависит от защищённости рабочего компьютера пользователя.

Намного надёжнее хранить секретный ключ на смарт-картах, так как большинство из них имеют высокую степень защиты от изменений несанкционированными пользователями.

Для активации смарт-карты пользователь вводит специальный PIN-код. Такая схема двухфакторной аутентификации и обеспечивает дополнительную защиту электронной цифровой подписи. В случае кражи или пропажи смарт-карты для её активации и использования ЭЦП также нужно будет ввести PIN-код, что уменьшает степень безопасности этой схемы. Обнадёживает тот факт, что ключи ЭЦП, находящиеся на смарт-картах, существуют в единственном экземпляре и не поддаются копированию. Поэтому владелец электронной цифровой подписи, обнаружив пропажу, может быстро заблокировать их действие. Ключи, хранящиеся на компьютере пользователя, намного проще скопировать, а сам факт утечки информации сложнее обнаружить. Поэтому очень важно применять дополнительную защиту электронной цифровой подписи.

Какие алгоритмы используются в работе электронной цифровой подписи

Цифровая схема подписи включает в себя одновременно три алгоритма электронной цифровой подписи:

- Алгоритм генерации ключа, который отбирает секретный ключ равномерным и случайным образом из множества возможных частных вариантов. Одновременно генерируются секретный и открытый ключи, которые идут в паре.

- Алгоритм подписи, который на основе закрытого ключа подписывает электронное сообщение.

- Проверочный алгоритм электронной цифровой подписи, который на основе открытого ключа, подписи и сообщения определяет подлинность и принимает решение о возможности или невозможности отправки электронного письма.

Алгоритм цифровой подписи RSA.

Одна из самых первых и наиболее распространенных систем ЭЦП работает на основе алгоритма RSA. Всё начинается с вычисления открытого и закрытого ключа. Отправитель электронного письма должен вычислить два больших простых числа P и Q, а потом рассчитать произведение и найти значение функции:

N = P * Q; φ (N) = (Р-1)(Q-1).

Затем нужно определить значение Е из условий:

Е £ φ (N), НОД (Е, φ (N)) = 1

и значение D:

D < N, Е *D º 1 (mod j (N)).

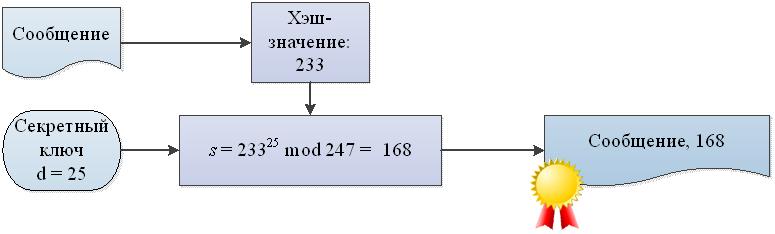

Числа E и N представляют собой открытый ключ. Эти показатели автор отправляет адресатам электронного письма для аутентификации электронной цифровой подписи. Параметр D – это секретный ключ, с помощью которого автор подписывает сообщение. Схематично работа алгоритма представлена на рисунке:

Недостатки применения алгоритма RSA для формирования электронной цифровой подписи:

- Вычисление значений параметров N, E и D – процесс трудоёмкий, поскольку требует проверки большого количества дополнительных условий. При этом, если хотя бы одно из них не будет выполнено, возникает риск подделки электронной цифровой подписи.

- Высокая стойкость к фальсификации ЭЦП, созданной по алгоритму RSA, обеспечивается за счёт существенных затрат на вычисление (на 20-30 % больше, чем у других алгоритмов).

Алгоритм цифровой подписи Эль-Гамаля (EGSA).

Главная идея этого алгоритма – невозможность подделки электронной цифровой подписи. Для реализации такой цели требуется решить более сложную вычислительную задачу, а не просто разложить на множители большое целое число. Кроме того, разработчик Эль-Гамаль смог устранить недостатки алгоритма RSA и предотвратить риски фальсификации ЭЦП без определения секретного ключа.

Для генерации открытого и закрытого ключа необходимо выбрать два простых целых числа P и G, при условии, что G < P. Отправитель и адресат электронного документа, подписанного ЭЦП, применяют одинаковые большие несекретные числа P (~10 308 = ~2 1024) и G (~10 154 = ~1 512). Первый из них берёт случайное целое число X, 1 < X £ (P - 1), и вычисляет: Y = G X mod P.

Параметр Y – открытый ключ, используемый для аутентификации электронной цифровой подписи отправителя. Параметр Х – секретный ключ, используемый им для подписи электронных документов. Для подписи сообщения М необходимо, чтобы отправитель захэшировал его с помощью хэш-функции h в целое число m: m = h(M), 1 < m < (P - 1), и сгенерировал случайное целое число К, 1 < K < (P - 1), при этом К и (P - 1) должны быть взаимно простыми. На следующем этапе он рассчитывает значение параметра a по формуле: a = G K mod P. На основе расширенного алгоритма Евклида с помощью секретного ключа Х определяет целое число b: m = X * a + K * b (mod (P - 1)). Пара чисел (a, b) формируют электронную цифровую подпись S: S = (a, b).

Значения параметров M, a и b передаются адресату, а значения чисел X и K не разглашаются. Затем получатель сообщения вычисляет значение m по формуле: m = h(M). Далее рассчитывается значение числа A = Y a a b mod (P). Если A = G m mod (P), сообщение М считается подлинным.

Можно привести строгое математическое доказательство, что последнее равенство будет верно тогда, когда подпись S под сообщением M рассчитана с помощью именно секретного ключа X, из которого был получен открытый ключ Y.

При этом стоит иметь в виду, что для создания каждой электронной цифровой подписи нужно новое значение числа К, которое определяется случайным образом.

Алгоритм EGSA – классический образец того, как происходит доставка сообщения в открытой форме вместе с аутентификатором (a, b). Отличие алгоритма Эль-Гамаля от алгоритма RSA:

- При схожей степени стойкости алгоритм EGSA работает на целых числах, которые короче аналогичных чисел в алгоритме RSA на 25%. Это сокращает время вычислений в среднем в 2 раза.

- Вычислить модуль Р легко, требуется лишь удостовериться, что число простое и у числа (Р - 1) есть большой простой множитель.

- Алгоритм EGSA не позволяет ставить электронную цифровую подпись на новых сообщениях без знания секретного ключа.

- Подпись, созданная по алгоритму EGSA, в 1,5 раза больше подписи, сгенерированной по схеме RSA.

Алгоритм цифровой подписи DSA.

Алгоритм DSA (Digital Signature Algorithm) является усовершенствованной версией алгоритмов цифровой подписи EGSA и К. Шнорра. Отправитель и адресат электронного письма вычисляют большие целые числа G и P - простые числа, L бит каждое (512 £ L £ 1024), q - простое число длиной 160 бит (делитель числа (P - 1)). Числа P, G, q открытые и могут быть общими для пользователей. Отправитель выбирает случайное целое число X - секретный ключ электронной цифровой подписи, при этом 1 < X < q. Далее он рассчитывает значение параметра Y (открытого ключа) по формуле: Y = G X mod P. Для подписи сообщения М отправитель хэширует его в целое хэш-значение m: m = h(M), 1 < m < q, затем выбирает случайное целое число К, при условии, что 1 < K < q, и вычисляет значение параметра r по формуле: r = (G K mod P) mod q. Далее он находит число s по формуле: s = ((m + r * X)/ K) mod q.

Пара чисел S = (r, s) формируют электронную цифровую подпись. Адресат проверяет выполнение условий: 0 < r < q, 0 < s < q. Если хотя бы одно из них не выполнено, то подлинность ЭЦП не подтверждается. Если же выполнены все условия, то адресат рассчитывает значение w по формуле: w = (l/s) mod q, хэш-значения m = h(M) и числа u 1 = (m * w) mod q, u 2 = (r * w) mod q. Далее он с помощью открытого ключа Y вычисляет v по формуле: v = ((G u 1 * Y u 2) mod P) mod q. Подпись S считается подлинной при условии, что выполняется равенство v = r.

Можно привести математическое доказательство, что последнее равенство будет верно тогда, когда подпись S под сообщением M рассчитана с помощью именно секретного ключа X, из которого был получен открытый ключ Y.

Преимущества алгоритм DSA по сравнению с алгоритмом EGSA:

- Длина электронной цифровой подписи, созданной по алгоритму DSA, существенно короче, чем у подписи, сгенерированной по алгоритму EGSA. При этом уровень стойкости одинаковый.

- Время вычисления подписи DSA меньше, чем в алгоритме EGSA.

К минусам алгоритма DSA можно отнести необходимость проведения сложных операций деления по модулю q для проверки подлинности электронной цифровой подписи. На практике работу алгоритма DSA можно ускорить за счёт проведения предварительных вычислений. Стоит отметить, что значение r не зависит от сообщения М и его хэш-значения m.

Какие виды электронной цифровой подписи наделены юридической силой

Федеральный закон «Об электронной подписи» №63-ФЗ выделяет два вида электронных подписей: простые и усиленные. Усиленные подписи бывают квалифицированные и неквалифицированные.

Простая ЭЦП.

Для создания такой подписи используются пароли, коды и другие средства. Простая электронная цифровая подпись – инструмент подтверждения подлинности электронных данных отправителем. Она считается действительной при соблюдении следующих условий:

- электронный документ подписан ЭЦП;

- ключ электронной подписи создан в соответствии с требованиями информационной системы, с помощью которой проводилась заверка и отправка электронных сообщений отправителем.

В нормативных и правовых документах, а также договорах участники в обязательном порядке определяют основные правила применения простой электронной цифровой подписи:

- механизм идентификации автора подписи в электронном документе;

- обязательное соблюдение требований конфиденциальности при использовании электронной подписи ответственными лицами;

- выполнение требований Федерального закона №63-ФЗ в отношении использования простой электронной цифровой подписи;

- невозможность применения ЭЦП к секретным государственным документам.

Усиленная неквалифицированная ЭП.

Для создания такой подписи используется криптографическая программа, работающая на основе ключа электронной цифровой подписи. Усиленная неквалифицированная подпись позволяет определить составителя документа, поставившего подпись, и наличие изменений в письме после его подписания. Применение неквалифицированной ЭП позволяет не использовать сертификат ключа электронной цифровой подписи (при условии соблюдения требований законодательства, других нормативных документов и договоров между отправителем и адресатом).

Усиленная квалифицированная ЭЦП.

Особенность этой разновидности электронной цифровой подписи в наличии специального ключа проверки, содержащегося в квалифицированном сертификате. Формирование и проверка усиленной квалифицированной ЭЦП происходит с помощью специальных средств электронной подписи, соответствующих требованиям Федерального закона №63-ФЗ.

Бумажные документы с рукописной подписью и электронные документы, на которых стоит усиленная квалифицированная подпись, имеют одинаковую юридическую силу (кроме случаев, признающих исключительно рукописную подпись, предусмотренных в законодательстве). Также законом допускается установление в нормативных актах и договорах между отправителем и получателем дополнительных требований к электронным документам, подписанным усиленной квалифицированной подписью.

Сравним рассмотренные виды электронной цифровой подписи по аналогии со знакомыми физическими средствами идентификации личности:

Простая ЭП похожа на бейдж – любой посторонний человек может ею воспользоваться, поэтому ответственность за сохранность данных лежит на владельце подписи.

Неквалифицированная ЭП аналогична пропуску в компании, при этом между сторонами сделки есть определённый уровень доверия.

Квалифицированная ЭП как паспорт – самый важный инструмент для идентификации, предоставляет возможность пользоваться всеми услугами.

В соответствии со ст. 7 Федерального закона «Об электронной подписи» ЭЦП, созданные по зарубежным стандартам, в Российской Федерации относятся к тому виду электронных подписей, признакам которого они соответствуют. Выдача сертификата ключа в иностранном государстве не может быть причиной непризнания юридической силы документа, на котором стоит такая подпись.

Как и где получить электронную цифровую подпись

Шаг 1. Выбор ЭП.

Для начала нужно понять, зачем вам электронная цифровая подпись. Например, вам нужен ключ для работы на сайте госуслуг. Или вы планируете сдавать отчётность во внебюджетные фонды, налоговые органы, федеральную службу по финансовому мониторингу или другие государственные и муниципальные органы. Также ЭЦП понадобится для участия в электронных аукционах или работы на электронных торговых площадках.

Шаг 2. Выбор удостоверяющего центра.

Список удостоверяющих центров, где можно получить электронную цифровую подпись, находится на сайте www.minsvyaz.ru (официальный интернет-ресурс Министерства связи и массовых коммуникаций). На главной странице сайта в разделе «Важно» есть активная ссылка «Аккредитация удостоверяющих центров», после клика по которой открывается окно, предлагающее скачать файл с актуальным перечнем аккредитованных удостоверяющих центров. По данным на 6.02.2018 г., в список входило 469 организаций.

Шаги 3 и 4. Заполнение заявки и оплата услуги.

После выбора удобного по расположению удостоверяющего центра нужно заполнить и отправить заявку на выпуск электронной цифровой подписи. Если нет возможности заполнить заявку на сайте, можно написать её вручную и передать сотрудникам в удостоверяющем центре. В заявке нужно указать Ф. И. О. получателя ЭЦП, электронный почтовый адрес и контактный телефон. Далее – оплатить услугу.

Шаг 5. Предоставление документов в удостоверяющий центр.

Одновременно с подачей заявления на создание сертификата ключа электронной цифровой подписи требуется передать определённый пакет документов.

Перечень документов для получения электронной цифровой подписи юридическими лицами

- свидетельство о государственной регистрации юридического лица (ОГРН);

- свидетельство о постановке на учёт в налоговом органе (ИНН);

- выписка из ЕГРЮЛ (оригинал или нотариально заверенная копия). Требования к сроку давности выписки у разных удостоверяющих центров отличаются, но обычно это не более 6 месяцев с момента её получения;

- страховое свидетельство государственного пенсионного страхования (СНИЛС) будущего владельца электронной цифровой подписи.

Если владельцем ЭЦП будет руководитель юридического лица, то требуется также приложить документ, подтверждающий его назначение на должность, заверенный подписью и печатью компании.

Если полномочия по владению ЭЦП планируется передать не руководителю, а сотруднику компании (уполномоченному представителю), то необходимо приложить к пакету документов доверенность о передаче соответствующих функций данному работнику, заверенную подписью и печатью компании. Если этот сотрудник будет подавать все необходимые документы и лично получать ЭЦП, то также нужно предоставить копии страниц его паспорта.

Перечень документов для индивидуальных предпринимателей (ИП)

- заявление на выдачу электронной цифровой подписи;

- свидетельство о государственной регистрации ИП;

- свидетельство о постановке на учет в налоговом органе (ИНН);

- выписка из ЕГРИП (оригинал или нотариально заверенная копия). Требования к сроку давности выписки у разных удостоверяющих центров могут не совпадать, но обычно это не более 6 месяцев с момента её получения;

- копии страниц паспорта будущего владельца электронной цифровой подписи: с фото и с данными о прописке;

- страховое свидетельство государственного пенсионного страхования (СНИЛС).

Если планируется, что электронную цифровую подпись для ИП будет получать уполномоченный представитель будущего владельца ЭП, то в удостоверяющий центр нужно также подать нотариально заверенную доверенность на указанного представителя.

В ситуации, когда будущий владелец электронной цифровой подписи хочет делегировать все обязанности по её получению своему уполномоченному представителю, то вместе с основным пакетом документов нужно предоставить и паспорт этого гражданина.

Шаг 6. Получение ЭП.

Для получения электронной цифровой подписи нужно предоставить в выбранный удостоверяющий центр оригиналы всех документов. После сверки информации они возвращаются владельцу ЭП.

Цена услуги по созданию электронной цифровой подписи может варьироваться в зависимости от следующих факторов:

- вид и сфера применения ЭП;

- особенности ценообразования в удостоверяющем центре;

- местонахождение удостоверяющего центра.

Конечная стоимость услуги складывается из нескольких составляющих:

- оформление и выпуск сертификата ключа электронной цифровой подписи;

- предоставление прав на работу со специализированным программным обеспечением;

- предоставление программ для работы с электронной цифровой подписью;

- передача ключа защиты носителя электронной цифровой подписи;

- техническая поддержка при работе с электронной цифровой подписью.

Например, итоговая стоимость ЭЦП для работы в электронных торгах составляет 5-7 тыс. рублей.

Срок выдачи электронной цифровой подписи может колебаться в диапазоне от часа до одной недели. Всё зависит от скорости подачи документов и оплаты услуг. В большинстве удостоверяющих центров ЭЦП изготавливают за 2-3 рабочих дня. Имейте в виду, что выписки из ЕГРЮЛ или ЕГРИП в налоговых органах выдают в течение 5 рабочих дней. Поэтому стоит получить их заблаговременно.

Срок действия электронной цифровой подписи 1 год. Поэтому ежегодно нужно её перевыпускать. Это можно сделать в любом удостоверяющем центре (не обязательно в том, где вы её получали).

Как реализуется надёжная защита электронной цифровой подписи

Одна из насущных проблем практического применения современной криптографии – обеспечение защиты информации электронной цифровой подписи, в первую очередь, ключа ЭП. Высокий уровень стойкости криптографических алгоритмов, в том числе разработанных в нашей стране, вынуждает злоумышленников красть файл электронной цифровой подписи с ключами, так как это единственный возможный способ взлома. Простой подбор ключа занимает слишком много времени и требует внушительных вычислительных ресурсов.

В соответствии с ГОСТ Р 34.10-2001 секретный ключ электронной цифровой подписи представляет собой 256 бит информации. Злоумышленники похищают эти данные из файлов пользователей, добывают из оперативной памяти или системного реестра. На теневом рынке сформировалась настоящая хакерская индустрия по производству программного обеспечения для кражи секретных ключей ЭЦП: различные трояны, руткиты, вирусы, эксплойты. Для того чтобы украсть ключ, не обязательно быть профессионалом, достаточно просто получить доступ к FLASH-носителю, на котором он хранится.

Создатели средств электронной цифровой подписи стараются обеспечить необходимую защиту секретных ключей. Есть разные методики шифрования ключа ЭЦП, хранящегося в файле. Пользователь придумывает пароль, который на основе специального алгоритма превращается в настоящий криптографический ключ шифрования. С его помощью и происходит шифрование ключевого контейнера. Минус в том, что защита такого рода может быть достаточно быстро взломана методом простого перебора паролей. Бонус для злоумышленников – неограниченное количество попыток и единственный критерий правильности (совпадение секретного и открытого ключей).

Похитить секретный ключ электронной цифровой подписи из системного реестра так же легко, как из ключевого контейнера в файле, потому что сам реестр тоже находится в файле.

Есть ещё одна сложность обеспечения безопасности хранения ключа ЭЦП. В операционной системе Windows происходит определённая «привязка» ключевого контейнера. Например, при первом подключении FLASH-носитель с ЭЦП определяется как «Съёмный диск G», а при последующей работе как «Съёмный диск K». В результате криптопровайдер не найдёт ключевые контейнеры по новому пути.

Кроме того, если секретный ключ ЭЦП находится в системном реестре, то могут возникнуть сложности с его переносом на другой компьютер.

Таким образом, обеспечение безопасного хранения ключа ЭЦП связано с множеством трудностей. Но какие последствия могут наступить в результате кражи ключевого контейнера? Рассмотрим потенциальные варианты такой гипотетической ситуации:

- Злоумышленники могут украсть деньги со счёта через систему дистанционного банковского обслуживания (ДБО). Доказать незаконные действия хакеров практически невозможно, ведь на всех банковских операциях стоит ваша электронная цифровая подпись.

- Защитная система ДБО предотвратила несанкционированные переводы денежных средств, заблокировав доступ к банковскому счёту. Деньги целы, но, возможно, важные сделки сорвались из-за несвоевременной оплаты.

- Ваши конкуренты украли ключ ЭЦП и поставили подпись на поддельном коммерческом предложении или конкурсной заявке. В результате вы потратите время и силы на прояснение ситуации, а ваша компания будет отстранена от электронных торгов за недобросовестность.

- Злоумышленники подписали с помощью похищенного ключа ЭЦП ложный отчёт, а вашу организацию оштрафовали.

Таким образом, кража ключа электронной цифровой подписи грозит вам потерей финансовых и временных ресурсов, ухудшением деловой репутации, срывом важных сделок, блокировкой банковских счетов и другими потенциальными и вполне реальными убытками. Даже если вы докажете факт кражи электронных данных, высока вероятность, что банк откажется возвращать похищенные деньги.

Хакеры могут и не рисковать и вместо похищения ключевого контейнера просто его удалить. Это приведёт к упущенным выгодам для владельца ЭЦП (недополученные доходы, срыв сделок) и непредвиденным расходам (потерянное время, оплата услуг по переоформлению ЭЦП).

Соблюдение правил информационной безопасности при использовании и хранении электронной цифровой подписи – залог бесперебойной работы всех участников электронного документооборота (банков, торговых площадок, владельцев ЭЦП, операторов по сдаче отчётности и др.).

Стоит иметь в виду, что владелец электронной подписи не должен давать свой секретный ключ другим сотрудникам компании. Ведь только он несёт ответственность за все документы, подписанные коллегами. Если есть подобная необходимость, следует сделать электронную цифровую подпись отдельно каждому сотруднику, имеющему право подписывать документы.

Мы уже говорили о небезопасности хранения ключевого контейнера в файле. Для устранения недостатков такой системы шифрования придумали отчуждаемые носители с собственной зашифрованной файловой системой, в которой располагается ключевой контейнер. В такой системе есть собственный управляющий микропроцессор, ограничивающий количество попыток взлома.

Например, в отечественной практике пользуются популярностью смарт-карты и USB-токены. Для активации секретного ключа ЭЦП пользователь вводит индивидуальный PIN-код. После нескольких некорректных попыток ввода доступ блокируется, что ограничивает возможности для взлома злоумышленниками.

В России популярны USB-токены благодаря ряду характеристик: надёжность, лёгкость использования и невысокая стоимость. Так, после выхода на рынок проекта «Рутокен-2001» было продано несколько миллионов USB-токенов этой компании. В некоторых сферах (например, при сдаче налоговой отчётности и в электронных торгах) Рутокены считаются стандартом безопасного хранения ключевых контейнеров.

Усовершенствованная вариация технологии USB-токенов работает на криптографических алгоритмах сразу «на борту» носителя. Секретный ключ не загружается в оперативную память компьютера, что исключает возможность его кражи вредоносными программами напрямую из компьютерной памяти. Такая технология активно используется в различных финансовых организациях, в частности, в системах ДБО организаций, где потенциальные убытки от кражи секретного ключа электронной цифровой подписи особенно высоки.

Как осуществляется проверка подлинности электронной цифровой подписи

Проверка электронной цифровой подписи проводится с помощью открытых онлайн-сервисов и специализированных программ. Результаты проверки позволяют выяснить, кто подписал электронный документ, провести аутентификацию подписи, выявить несанкционированные изменения в сообщении.

Многие современные информационные системы проверяют подлинность электронной цифровой подписи автоматически. Так, на сайте Росреестра (rosreestr.ru) можно легко определить подлинность ЭЦП на документе, полученном в ответ на запрос пользователя. Для этого нужно загрузить полученный файл с расширением *.sig в специальный сервис сайта и кликнуть по кнопке.

Схожие инструменты проверки можно найти и в других информационных системах, например, на электронных торговых площадках. Удостоверяющие центры также предоставляют пользователям сервисы для проверки подлинности ЭЦП. Кроме того, заинтересованные они могут провести эту процедуру самостоятельно с помощью специализированных программ.

В ходе проверки электронного документа сравнивается стоящая на нём электронная цифровая подпись, ключ ЭЦП, полученный от отправителя, и сертификат КЭП. Если адресат электронного письма не зарегистрирован ни в одном из действующих удостоверяющих центров, он может проверить подлинность ЭЦП самостоятельно:

- В открытых онлайн-сервисах, таких как КонтурКрипто и др.

- Установить на личном или рабочем компьютере программу КриптоПро CSP и скачать в неё базу сертификатов из публичных справочников удостоверяющих центров.

- На сайте www.gosuslugi.ru/pgu/eds можно проверить электронную цифровую подпись, выданную только УЦ, прошедшими государственную аккредитацию.

- Самый сложный способ – если у вас есть профессиональные знания и навыки, то вычислите хеш-функции на основе алгоритма шифрования.

Рассмотрим подробнее первые три способа, так как они более доступны для пользователей без компьютерного образования.

Проверка на КриптоПро CSP.

На официальном сайте разработчика можно скачать демо-версию программы и бесплатно пользоваться ей в течение двух недель, а потом купить полную версию. КриптоПро CSP позволяет не только проверять ЭЦП в электронных документах, но и подписывать собственные файлы, созданные в MS Word. После установки программы в выпадающем меню можно выбрать необходимое действие.

В дальнейшем КриптоПро CSP будет самостоятельно проводить проверку подписей во всех открытых документах, заверенных ЭЦП. В случае успешного результата пользователь увидит всплывающее окно

Если в ходе проверки программа предупредит, что сертификат полученного электронного документа невозможно проследить до корневого каталога, то пользователю следует переместить его в хранилище

Проверка электронной цифровой подписи на Портале госуслуг.

На сайте gosuslugi.ru можно легко проверить как собственную, так и полученную от отправителя в электронном документе квалифицированную ЭП и её сертификат. Онлайн-сервис сайта работает как с файлами с расширением *.sig, так и с текстовыми документами, в тело которых встроена ЭЦП.

Если сертификат и ЭП прошли проверку, то появляется сообщение «Действителен». Если нет, то сервис раскрывает причину: «Сертификат отозван» или «Не удалось проверить».

С помощью данного сервиса можно легко проверить и КЭП. Проверка в обоих случаях проходит в отношении только квалифицированных подписей, так как их сертификаты ключей находятся в открытых реестрах удостоверяющих центров. Вероятность того, что на документе будет недействительная электронная цифровая подпись, крайне низка, поскольку удостоверяющие центры следят за сроками действия их сертификатов.

Причины некорректной работы электронной цифровой подписи, и как их устранить

У большинства пользователей на электронных торговых площадках возникают трудности из-за некорректной работы электронной цифровой подписи. Подобные проблемы могут возникнуть в самый неподходящий момент, например, в ходе торгов, что приведёт к нежелательным результатам:

- заявка на участие в конкурсе не будет вовремя подана;

- участник проиграет электронный аукцион;

- контракт на оказание услуг государственным органам не будет подписан.

Типичные трудности при работе с электронной цифровой подписью:

- На электронной торговой площадке не видно сертификата участника закупки.

- Нет технической возможности поставить подпись на электронном документе.

- При попытке входа на электронную площадку пользователь получает сообщение об ошибке.

На практике встречаются и другие проблемы, но мы рассмотрим способы решения самых популярных из них.

Сертификат ключа подписи не виден на площадке при попытке входа в систему.

Это может быть связано с одновременным действием нескольких факторов:

- сертификат ключа ЭЦП настроен неверно;

- интернет-браузер работает некорректно;

- нет корневого сертификата УЦ.

Как решить проблему?

Для начала проверьте, что установка открытой части сертификата на компьютере через программу КриптоПро прошла правильно. Также убедитесь, что ваша операционная система поддерживает версию программного обеспечения, установленного на компьютере. Далее в настройках браузера добавьте электронные адреса торговых площадок в категорию надёжных, включив все элементы ActiveX. И в конце проведите установку корневого сертификата УЦ, выдавшего ЭЦП, в доверенные корневые центры сертификации.

Электронная подпись выдаёт ошибку при подписании документов.

Такая проблема может возникать по следующим причинам:

- у вашей версии КриптоПро закончилась лицензия;

- вы вставили носитель с другим сертификатом.

Как это исправить?

Получите новую лицензию в УЦ, откройте программу КриптоПро на вашем компьютере и введите данные лицензии.

Если дело в носителе ЭЦП, то проверьте все закрытые контейнеры в USB-разъемах и правильность загрузки требуемого сертификата.

Система выдаёт ошибку при входе на электронную площадку.

Корни этой проблемы могут лежать в ранее рассмотренных причинах. Обычно трудности возникают из-за некорректной установки библиотеки Capicom. Для устранения проблемы проверьте, установлена ли эта библиотека на вашем компьютере и скопированы ли два системных файла с расширением.dll в одну из папок Windows, при использовании 64-разрядной системы.

Предварительное изучение инструкции по установке и настройке электронной цифровой подписи поможет избежать описанных проблемных ситуаций. Если у вас всё равно возникают сложности при работе с ЭЦП, вы можете обратиться к профессионалам нашей компании.

Как и все люди, абоненты сети передачи данных могут не доверять друг другу или вести себя нечестно. Они могут подделывать чужие сообщения, отрицать свое авторство или выдавать себя за другое лицо. Особенно актуальными становятся эти проблемы в связи с развитием электронной коммерции и возможностью оплаты услуг через Интернет . Поэтому во многих системах связи получатель корреспонденции должен иметь возможность удостовериться в подлинности документа, а создатель электронного послания должен быть в состоянии доказать свое авторство получателю или третьей стороне. Следовательно, электронные документы должны иметь аналог обычной физической подписи. При этом подпись должна обладать следующими свойствами:

- подпись воспроизводится только одним лицом, а подлинность ее может быть удостоверена многими;

- подпись неразрывно связывается с данным сообщением и не может быть перенесена на другой документ;

- после того, как документ подписан, его невозможно изменить;

- от поставленной подписи невозможно отказаться, то есть лицо, подписавшее документ, не сможет потом утверждать, что не ставило подпись.

Асимметричные алгоритмы шифрования могут быть использованы для формирования цифровой (электронной) подписи ( digital signature ) – уникального числового дополнения к передаваемой информации, позволяющего проверить ее авторство. Электронная (цифровая) подпись ( ЭЦП ) представляет собой последовательность бит фиксированной длины, которая вычисляется определенным образом с помощью содержимого подписываемой информации и секретного ключа.

При формировании цифровой подписи специальным образом шифруется или все сообщение целиком, или результат вычисления хеш-функции от сообщения. Последний способ обычно оказывается предпочтительнее, так как подписываемое сообщение может иметь разный размер, иногда довольно большой, а хеш-код всегда имеет постоянную не очень большую длину. Рассмотрим подробнее оба варианта формирования ЭЦП .

Самый простой способ основывается, так же как и при открытом шифровании, на использовании пары связанных между собой ключей (открытого и закрытого). Однако роли закрытого и открытого ключей меняются – ключ подписывания становится секретным, а ключ проверки – открытым. Если при этом сохраняется свойство, что по открытому ключу нельзя практически найти закрытый ключ , то в качестве подписи может выступать само сообщение, зашифрованное секретным ключом. Таким образом подписать сообщение может только владелец закрытого ключа, но каждый, кто имеет его открытый ключ , может проверить подпись.

Пусть, например, пользователь А хочет отправить пользователю Б подписанное сообщение. Процедура создания и проверки подписи состоит из следующих шагов:

- Пользователь А шифрует сообщение М своим закрытым ключом R и получает зашифрованное сообщение С .

- Зашифрованное сообщение пересылается пользователю Б.

- Пользователь Б расшифровывает полученное сообщение С , используя открытый ключ пользователя А. Если сообщение расшифровалось, значит, оно подписано пользователем А.

рис. 9.2 .

Рис.

9.2.

До тех пор, пока пользователь А надежно хранит свой закрытый ключ , его подписи достоверны. Кроме того, невозможно изменить сообщение, не имея доступа к закрытому ключу абонента А; тем самым обеспечивается аутентичность и целостность данных.

Физическое представление пары ключей зависит от конкретной системы, поддерживающей использование ЭЦП . Чаще всего ключ записывается в файл , который, в дополнение к самому ключу, может содержать, например, информацию о пользователе - владельце ключа, о сроке действия ключа, а также некий набор данных, необходимых для работы конкретной системы (подробнее об этом см. "Электронная цифровая подпись"). Данные о владельце ключа позволяют реализовать другую важную функцию ЭЦП - установление авторства, поскольку при проверке подписи сразу же становится ясно, кто подписал то или иное сообщение. Обычно программные продукты, осуществляющие проверку ЭЦП , настраиваются так, чтобы результат исполнения появлялся на экране в удобном для восприятия виде с указанием поставившего подпись пользователя, например, так:

"Подпись файла приказ.doc верна (

На рис. 9.2 представлена схема формирования так называемой цифровой подписи с восстановлением документа . Цифровые подписи с восстановлением документа как бы содержат в себе подписываемый документ: в процессе проверки подписи автоматически вычисляется и тело документа . Если при расшифровывании сообщение восстановилось правильно, значит, подпись была верной. Цифровая подпись с восстановлением документа может быть реализована, например, с помощью одного из самых популярных алгоритмов формирования ЭЦП – RSA .

В случае использования цифровой подписи с восстановлением документа все сообщение целиком подписывается, то есть шифруется. В настоящее время на практике так обычно не делается. Алгоритмы шифрования с открытым ключом достаточно медленные, кроме того, для подтверждения целостности сообщения требуется много памяти. К тому же практически все применяемые алгоритмы вычисления ЭЦП используют для расчета сообщения заранее заданной стандартной длины. Например, в российском алгоритме формирования цифровой подписи ГОСТ Р34.10-94 этот размер определен равным 32 байтам. Поэтому для экономии времени и вычислительных ресурсов, а также для удобства работы асимметричный алгоритм обычно используется вместе с какой-нибудь однонаправленной хеш-функцией. В этом случае вначале с помощью хеш-функции из сообщения произвольной длины вычисляется хеш-код нужного размера, а затем для вычисления ЭЦП производится шифрование полученного на предыдущем этапе хеш-кода от сообщения.

ЭЦП , вычисленные по хеш-коду документа, называют присоединяемыми цифровыми подписями . Такие цифровые подписи представляют собой некоторый числовой код, который необходимо пристыковывать к подписываемому документу. Само сообщение при этом не шифруется и передается в открытом виде вместе с цифровой подписью отправителя.

Если пользователь А хочет отправить пользователю Б сообщение М , дополненное присоединенной цифровой подписью, то процедура создания и проверки подписи должна состоять из следующих шагов:

- Пользователь А посылает пользователю Б свой открытый ключ U по любому каналу связи, например, по электронной почте.

- Пользователь А с помощью некоторой надежной хеш-функции Н вычисляет хеш-код своего сообщения h = H(M) .

- Затем пользователь А шифрует хеш-код сообщения h своим закрытым ключом R и получает цифровую подпись С .

- Исходное сообщение М вместе с цифровой подписью С пересылаются пользователю Б.

- Пользователь Б вычисляет хеш-код h полученного сообщения М , а затем проверяет цифровую подпись С , используя открытый ключ пользователя А.

Этот протокол можно изобразить в виде схемы, как на

Электронная цифровая подпись сейчас на слуху - многие современные компании потихоньку переходят на электронный документооборот. Да и в повседневной жизни ты наверняка сталкивался с этой штукой. Если в двух словах, суть ЭЦП очень проста: есть удостоверяющий центр, есть генератор ключей, еще немного магии, и вуаля - все документы подписаны. Осталось разобраться, что же за магия позволяет цифровой подписи работать.

Roadmap

Это пятый урок из цикла «Погружение в крипту». Все уроки цикла в хронологическом порядке:

1. Генерация ключей

Причина стойкости RSA кроется в сложности факторизации больших чисел. Другими словами, перебором очень трудно подобрать такие простые числа, которые в произведении дают модуль n. Ключи генерируются одинаково для подписи и для шифрования.

Когда ключи сгенерированы, можно приступить к вычислению электронной подписи.

2. Вычисление электронной подписи

3. Проверка электронной подписи

RSA, как известно, собирается уходить на пенсию, потому что вычислительные мощности растут не по дням, а по часам. Недалек тот день, когда 1024-битный ключ RSA можно будет подобрать за считаные минуты. Впрочем, о квантовых компьютерах мы поговорим в следующий раз.

В общем, не стоит полагаться на стойкость этой схемы подписи RSA, особенно с такими «криптостойкими» ключами, как в нашем примере.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «сайт», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», увеличит личную накопительную скидку и позволит накапливать профессиональный рейтинг Xakep Score!